名词储备:writeup(指CTF中解题思路过程的文档),exp(exploit,指漏洞利用程序),栈,汇编,Linux等

初学

工具

- Python 2.x 至于为什么不用python3后面会讲到

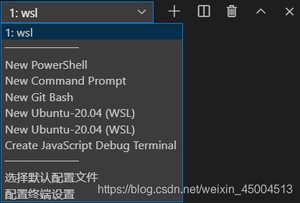

- Linux Windows用户推荐wsl2或虚拟机,MacOS不太清楚

- IDA pro 一个逆向分析工具

- Pwntools 一个漏洞利用框架工具

- checksec ELF保护分析工具

储备知识

- C语言

- 基础Python2语言,及库的用法

- 源/伪代码阅读和BUG漏洞寻找能力

- 基础Linux命令

以上可以进行简单的栈溢出的学习

入门

工具

- pwndbg gdb动态调试插件

- Libcsearcher 集成libc查找工具

- one_gadget 一句话提权指令搜索工具

- ROPgadget rop指令流搜索

储备知识

- C/C++语言

- 基础Python2语言,及库的用法

- ELF文件结构

- 深度理解计算机系统(CSAPP)初步

加上以上的可以更方便的学习进阶栈溢出、堆利用等知识

初学-从Writeup中学习

网站推荐

- Xctf攻防世界 站内内置writeup,但最近pwn环境无法分发

- Bugku pwn环境可以分发,但需要自行查找writeup,题量少

- buuctf pwn环境可以分发,有N1BOOK配套习题(但好像环境坏了?),比赛真题,题量大,但需要自行查找writeup

入门-从比赛中学习

参加比赛,利用比赛同时练习技术,这样可以更好的抓住比赛的中pwn的热点,也可以培养随机应变的能力。

Windows

- 安装WSL2(子系统) https://docs.microsoft.com/zh-cn/windows/wsl/install-win10

- 在WSL中安装Python2 https://www.cnblogs.com/dancesir/p/14201267.html

- 在WSL中安装pwntools等库https://docs.pwntools.com/en/latest/install.html

- 在WSL中安装checksec https://www.cnblogs.com/luocodes/p/13894106.html

- 选择一个你喜欢的IDE,强推VSCode

在Vscode中配置Pwn中环境

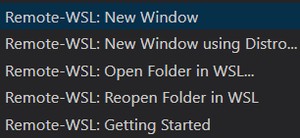

- 安装Remote - WSL插件

即可可切换成Ubuntu终端

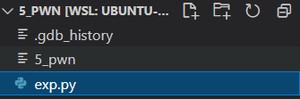

在Vscode中Pwn

1.右键-在Vscode中打开文件夹

2.左下角点击><旋转Reopen Folder in WSL (这个尝试过编写exp时没有代码提示,可以在windows上先装python2和pwntools,在windows上编写exp,然后再Linux上运行,即跳过此步骤)

3.新建一个exp.py

4.开始书写你的脚本

Pwntools的学习

官方文档https://docs.pwntools.com/en/latest/intro.html

简易快速入门

导入Pwntools

链接

与服务器交互

与本地程序交互

构造playload之打包

将int类型打包成64位存储

将int类型打包成32位存储

发送

发送playload为一行(自动在尾部加上 )

接收

接收到结束

end(str)接受到end之后截至,drop=True时不包括end,drop=False时包括end

打开交互

一般在末尾都要加

- 使用checksec检查ELF文件保护开启的状态

- IDApro逆向分析程序漏洞(逻辑复杂的可以使用动态调试)

- 编写python的exp脚本进行攻击

- (若攻击不成功)进行GDB动态调试,查找原因

- (若攻击成功)获取flag,编写Writeup

注:此做题流程并不完全概括,需要具体情况具体分析

题目来源【BUUCTF PWN】rip

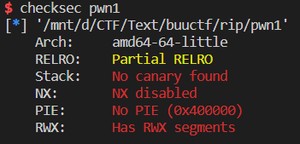

checksec

64位,导入IDA 64,找到main函数,按F5或是Tab

分析函数及漏洞

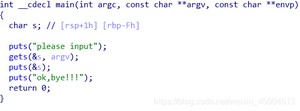

main函数

main函数中存在gets(无限读入字符串漏洞),没有开canary可以自由栈溢出

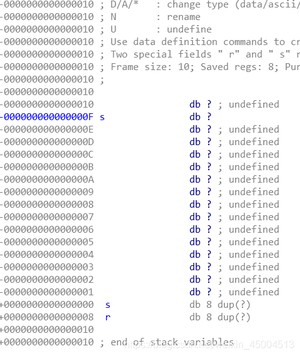

双击s变量,进入main函数栈区

发现s参数位置距离main函数返回地址距离是0xF+0x8个字节

(位于000000000处的s是存上一个ebp的值,用于恢复上一个函数,位于0000000008处的r是这个函数的返回地址)

只需要覆盖返回地址r,使它变成我们想要的函数地址,就可以劫持程序,让程序执行完main就执行我们想要的函数(这个题目就是fun函数)。

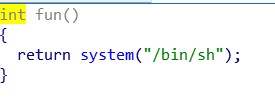

fun函数

system函数可以执行命令,/bin/sh是执行Linux的命令行程序,也就是可以getshell(提权)

按Tab+Space

查看fun函数的开始地址(图中0x0位置)

编写exp

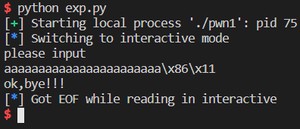

运行

并没有打通

需要平衡栈帧(初学可以跳过这个,直接记住结论)

即需要多return一次

x86汇编中 ret的指令类似于 先pop(弹出)一个值然后jmp(跳转)到这个值的位置继续执行

所以寻找一个ret的地址

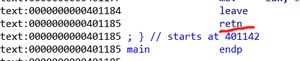

在main函数的结尾就有个retn

故修改exp

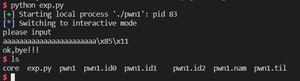

发现(linux中查看当前文件夹内容的命令)命令可以执行

再修改exp链接靶机

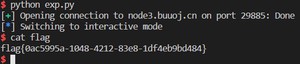

再次运行

获取flag

(linux中直接输出文件内容的命令)

到此就可以庆祝一下提交flag了

编写Writeup

提交完flag之后别忘了编写Writeup,Writeup是指记录解题思路的文档,一个小队开一个公共编辑的文档,一旦做出来题目就要将解题思路、exp、部分截图写入文档,因为一般赛事最后需要提交Writeup,以确保你不是py得到的flag

栈溢出

- 无限字符读入 停止

- 无限字符读入 停止

- buf位置到返回地址距离小于0x200

数组下标溢出

- 没有判断上界或下界,配合读入或输出,可以任意位置读入或输出

格式化字符串

- 主要利用的格式化字符串漏洞,实现栈区内读写

堆利用

- UAF(Use After Free)

- 劫持__malloc_hook

- 修改__IO_1_2_stdout

- 学习Pwn不仅有利于网安方向的同学,还有利于搞开发等同学,因为可以接触更加底层的东西,提高自己网络安全意识

- 刚开始学习Pwn是摸着黑,照猫画虎的,只有不断的理解原理才能独立想出解题方法

- 为什么不使用Python3?因为这是个坑,我刚开始尝试的是后就因为python3多了个bytes类型,导致p64()的结果不能直接与str相加,而其中有很多不可见字符,最终放弃了Python3。Python2中bytes值以str形式存储的可以直接与str相加。

- Pwn的世界错综复杂,我依然还在摸索,一起加油。

版权声明:

本文来源网络,所有图片文章版权属于原作者,如有侵权,联系删除。

本文网址:https://www.mushiming.com/mjsbk/11144.html